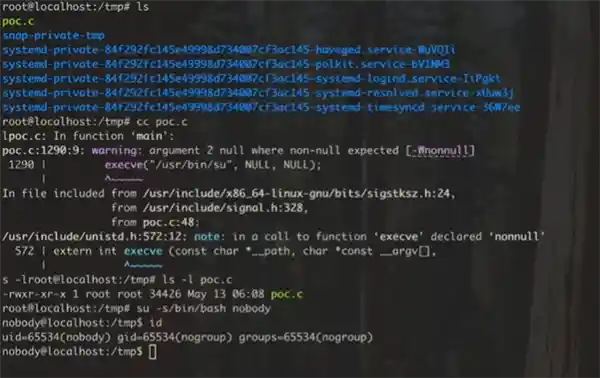

Linux内核再曝严重漏洞,一行命令即可获取root权限。

5月14日,安全研究团队V12Security近日公开披露了一个Linux内核本地权限提升漏洞,名为“Fragnesia”,编号为CVE-2026-46300。这已是继CopyFail与DirtyFrag之后,两周内第三个被公开的Linux内核高危漏洞。

该漏洞由研究员William Bowling与V12团队发现,属于DirtyFrag漏洞家族,任何未授权的本地用户均可稳定获取root权限,且完全不需要依赖竞争条件。

漏洞根源在于Linux内核XFRM ESP-in-TCP子系统的逻辑缺陷。skb在合并共享页碎片时,未能正确传播SKBFL_SHARED_FRAG标记,导致ESP路径在页缓存页上原地解密,最终实现对内核页缓存中只读文件的任意字节写入。

攻击流程大致可分为五步:

1、通过建立用户与网络命名空间,攻击者可以获取CAP_NET_ADMIN权限,从而为后续的恶意行为创造条件。这一技术手段在网络安全领域引发了广泛关注,因为它揭示了系统权限管理中潜在的风险点。尽管相关技术本身具有一定的合法用途,但在实际应用中,若缺乏严格的管控措施,就可能被滥用,成为攻击者实施网络入侵的跳板。对此,加强系统安全策略、限制不必要的权限分配,以及提升对异常行为的监控能力,显得尤为重要。

在内核中配置一个使用已知密钥的AES-128-GCM加密的ESP安全关联(SA)。通过AF_ALG接口构建一个包含256个条目的密钥流查找表,将每个可能的密钥流字节映射到对应的随机数(IV/nonce)上。随后,将目标文件/usr/bin/su的数据写入TCP缓冲区,切换至espintcp模式,利用内核的原地解密功能,精确修改该文件在页缓存中的内容。最后,执行被篡改的/usr/bin/su文件以获取root shell。

该漏洞最危险之处在于篡改仅存于内存页缓存,磁盘上/usr/bin/su原文件丝毫无损。

Ubuntu默认的AppArmor安全策略能够提高攻击者利用的难度,但只需绕过一个额外的防护步骤,便无法构成对系统的核心防护。如果系统未使用IPsecESP或RxRPC协议,应立即执行命令禁用相关内核模块。

上游补丁于5月13日提交至netdev邮件列表,修复了内核中skbuff.c文件里关于共享碎片标记传播逻辑的问题。同一天,Fedora 43的内核版本7.0.6已集成该修复。这一更新表明开发者对内核稳定性和安全性持续关注,及时处理潜在问题,有助于提升系统整体的可靠性。对于用户和开发者而言,这样的修复能够减少因内存管理错误引发的系统崩溃或性能问题,是值得肯定的维护工作。

若系统疑似被非法利用,应立即执行相关操作以清除页缓存或直接重启。具体操作命令为:echo 1 | tee /proc/sys/vm/drop_caches。这一措施有助于减少潜在的安全风险,确保系统的稳定与安全。在面对可能的系统入侵时,及时采取应对措施至关重要,这不仅是技术层面的必要步骤,也是对数据安全和用户信任的基本保障。

留言评论

(已有 0 条评论)暂无评论,成为第一个评论者吧!